Cybersecurity

As soluções de CYBERSECURITY fornecem visibilidade e proteção para os mais diversos ambientes através de uma arquitetura de segurança inteligente, abrangente e integrada. Qual o segredo? Identificar a ameaça uma vez e proteger todo o restante do ambiente contra ela.

Isto porque mais do que nunca, o cenário de ameaças tem se tornado cada vez mais sofisticado e diversificado, exigindo uma atuação em camadas que seja capaz de atuar antes, durante e depois do ataque de forma conectada. Com um portfólio de inteligência de ameaças incomparável e uma estratégia eficaz de segurança focada em Detecção e Rápida Resposta a Ataques, a ADDED pode lhe ajudar a alcançar a segurança ideal para enfrentar as ameaças em constante evolução de hoje e de amanhã.

Produtos e Soluções

Receba atualizações sobre eventos e das nossas soluções

PROTEÇÃO CONTRA AMEAÇAS AVANÇADAS

A proteção contra Ameaças Avançadas se dá través de uma base de inteligência global de ameaças, sandbox local ou em nuvem, Machine Learning, Inteligência Artificial e diversos outros recursos para o bloqueio de malwares e ataques avançados ao seu ambiente. Analise continuamente a atividade dos arquivos e processos suspeitos em toda a extensão da rede, permitindo a prevenção contra novas violações, monitoramento contínuo de comportamento suspeito e detecção e rápida remoção de ameaças avançadas.

Entre em contato para saber mais sobre:

- Análise contínua e segurança retrospectiva;

- Proteção de rede 360 graus;

- Detecção e Rápida Resposta a Ataques.

Eu quero:

- Proteger minha rede contra ransomware;

- Ter uma solução de segurança em camadas que proteja todo o meu ambiente;

- Uma arquitetura de segurança inteligente e integrada.

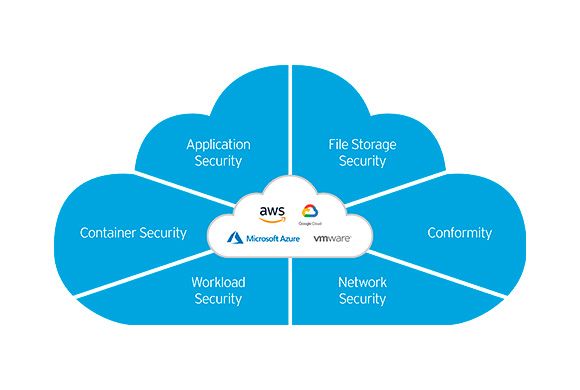

SEGURANÇA DO AMBIENTE VIRTUAL E EM NUVEM

Ao usufruir das vantagens operacionais e econômicas da virtualização e da nuvem, é fundamental proteger seus data centers virtualizados, ambientes em nuvem e contêiner de forma efetiva.

Obtenha uma inspeção de segurança avançada em serviços de armazenamento de arquivos e objetos na nuvem, APIs, aplicações e gestão de postura em segurança e compliance em nuvem.

Entre em contato para saber mais sobre:

- Proteção de workloads (físicos, virtuais, em nuvem e em contêiners).

- Compliance em nuvem.

- Segurança em nuvem simplificada.

Eu quero:

- Proteger meu datacenter.

- Proteger minhas aplicações SaaS.

- Fazer a gestão de patches e atualizações de forma. simplificada nos meus servidores.

SEGURANÇA DE PERÍMETRO

Com a constante evolução dos ataques cibernéticos, a segurança do perímetro da rede precisa hoje de visibilidade e inteligência sem precedentes para lidar com todas as ameaças e obter uma proteção abrangente.

Além da função de Firewall, é necessário agregar a inspeção contra ataques de intrusão (NGIPS) e análise de ameaças avançadas, garantindo assim melhor detecção, contenção e rápida resposta a ataques no perímetro da rede.

Entre em contato para saber mais sobre:

- Firewalls e IPS de próxima geração.

- Proteção contra ameaças avançadas.

- Arquitetura de segurança integrada.

Eu quero:

- Proteger a minha rede contra ataques e invasões;

- Visibilidade, contexto e segurança no perímetro da rede.

SEGURANÇA DE E-MAIL E WEB

Seja local ou em nuvem, o e-mail continua sendo um dos principais canais de infecção utilizado por hackers e invasores, distribuindo spams, malwares e outras ameaças. Sites infectados também são uma potencial e frequente fonte de ameaças.

Proteja seus e-mails corporativos contra spams, phishing, ransomware, URLs maliciosas e anexos comprometidos. Integre esta proteção de forma rápida e fácil no Office 365.

Filtre o conteúdo dos sites e aplicações web e impeça o acesso a conteúdos maliciosos, garantindo assim a produtividade e segurança de seus colaboradores.

Entre em contato para saber mais sobre:

- Ameaças avançadas recebidas por e-mail.

- Bloqueio de spam e phishing avançado.

- Filtro de conteúdo e inspeção de sites maliciosos.

Eu quero:

- Aprimorar a segurança dos meus e-mails no Office 365.

- Garantir que meus usuários não acessem sites infectados.

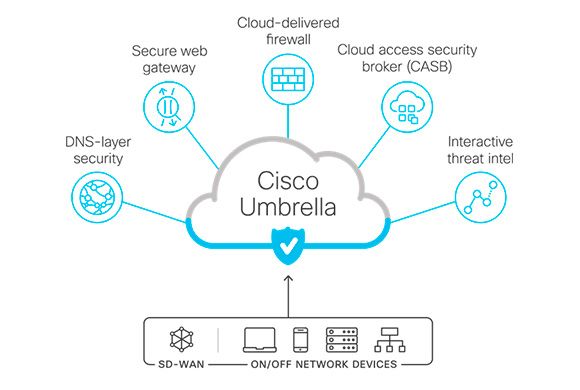

SEGURANÇA NA CAMADA DE DNS E C2

A maioria dos ataques de ransomware usa a camada de DNS para se propagar. Obtenha visibilidade e inspeção contra ameaças avançadas na camada do DNS e bloqueie solicitações de domínios e IPs suspeitos antes que uma conexão seja realizada. Encaminhe solicitações para domínios de risco para uma inspeção mais profunda. Impeça conexões com servidores invasores, prevenindo a extração de dados e execução de criptografia de ransomware.

Através de uma análise preditiva, detecte ameaças bem antes de elas chegarem ao seu ambiente!

Entre em contato para saber mais sobre:

- Segurança eficiente contra ransomware.

- Secure Internet Gateway.

Eu quero:

- Proteger minha rede contra ransomware.

- Bloquear ameaças antes de chegarem na minha rede.

VISIBILIDADE E MOVIMENTAÇÃO LATERAL NA REDE

As redes estão cada vez mais complexas e com um número cada vez maior de dispositivos conectados. Portanto, é cada vez mais difícil enxergar o que há na rede e identificar uma ameaça. Obtenha visibilidade lateral e proteção da rede 360 graus. Monitore portas e protocolos de rede para descobrir ameaças avançadas e ataques direcionados.

Entre em contato para saber mais sobre:

- Movimentação lateral de ameaças na rede.

- Visibilidade 360 graus.

- Análise avançada através de Sandbox.

Eu quero:

- Obter visibilidade de ameaças na minha rede.

- Detecção e rápida resposta a ataques.

SEGURANÇA PARA ENDPOINTS

Com um número cada vez maior de dispositivos conectados, especialmente dispositivos móveis, mais do que nunca precisamos de visibilidade e proteção automatizada, inteligente e integrada para os endpoints. É preciso uma detecção mais precisa de malwares avançados, como fileless, criptomineração e ransomware, além de Machine Learning e Inteligência artificial. Monitore de modo permanente as ameaças nos seus endpoints e proteja-os contra exploração de vulnerabilidades.

Entre em contato para saber mais sobre:

- Inspeção de ameaças avançadas em endpoints.

- Técnicas de detecção e mitigação avançadas em endpoints.

- Gestão de vulnerabilidades e atualizações de patches de segurança.

Eu quero:

- Proteger meus endpoints contra todo tipo de ameaças.

- Verificar a integridade e permitir que apenas. dispositivos confiáveis se conectem ao meu ambiente.

- Fazer a gestão e segurança dos dispositivos móveis dos meus colaboradores.

CONTROLE DE ACESSO A REDE E SEGMENTAÇÃO

Centralize e unifique o gerenciamento de políticas de acesso à sua rede corporativa para oferecer acesso confiável e seguro aos usuários finais, independentemente de eles estarem conectados via rede cabeada, wireless ou VPN.

Obtenha visibilidade necessária para comportar as experiências de mobilidade da sua empresa (BYOD) e garantir o devido controle no acesso de usuários corporativos e visitantes, criando políticas de acordo com usuários, tipo de dispositivos e se os mesmos estão compliance com suas políticas de segurança.

Entre em contato para saber mais sobre:

- Autenticação de dispositivos e usuários.

- Verificação de postura nos dispositivos (NAC).

- Autenticação de usuários em ativos de rede (TACACS).

Eu quero:

- Aplicar políticas diferenciadas de acordo com usuários e tipos de dispositivos.

- Garantir que apenas dispositivos confiáveis conectem na minha rede.

AUTENTICAÇÃO MULTIFATOR (MFA)

Verifique as identidades dos usuários, ganhe visibilidade sobre todos os dispositivos e aplique políticas flexíveis para proteger o acesso a todas as aplicações. Tudo isto através da autenticação de dois fatores (2FA). Reduza assim o risco de violação de dados e otimize o fluxo de trabalho com um login único para os usuários (SSO – Single Sign-On).

Entre em contato para saber mais sobre:

- Autenticação de dois fatores.

- Autenticação flexível para suas aplicações.

Eu quero:

- Login único para facilitar a autenticação dos meus usuários.

- Segurança de usuário e dispositivo para todas as minhas aplicações.

DETECÇÃO E RÁPIDA RESPOSTA A ATAQUES

Uma só visão. Apenas um centro de controle. Receba alertas, visualize detecções e realize investigações detalhadas em todos os pontos críticos do seu ambiente (e-mails, web, perímetro, rede e endpoints) – tudo através de uma única console de gerenciamento. Faça avaliações de impactos rapidamente, determine a causa raiz da infecção e tome medidas rápidas e proativas para solucionar a situação e aprimorar a segurança do ambiente.

Entre em contato para saber mais sobre:

- Recurso avançados de investigação de ameaças

- Gerenciamento centralizado da segurança do ambiente

- Rápida mitigação de ataques

Eu quero:

- Obter visibilidade centralizada de ameaças no meu ambiente

- Detecção e rápida resposta a ataques